Linux EDR для серверов — cloud за 5 минут или self-hosted в вашем контуре

SecureExec обнаруживает SSH brute-force, reverse shell, persistence, подозрительные процессы и изменения критичных файлов. Установите open-source Rust/eBPF агент одной командой — первые события в консоли через 5 минут.

До 3 хостов бесплатно · без карты · защищённое облако в РФ или self-hosted · open-source агент · 700 ₽/хост/мес

SecureExec подходит, если у вас

Главная задача — быстро дать Linux-команде детекцию, расследование и реагирование без отдельного enterprise-проекта.

Хороший сценарий

Не лучший выбор

Подключите первый хост за 5 минут

Не слайды — реальный путь: регистрация, копипаст одной команды, телеметрия в консоли.

Защищённое облако в РФ · Без кредитной карты · Отмена в любой момент · Open-source агент — проверьте код, что именно он отправляет

Встроенные правила детекции

60+ готовых к production правил: persistence, defense evasion, privilege escalation, lateral movement, exfiltration и impact — настроены на минимум ложных срабатываний с учётом контекста процессов.

SSH Brute-Force

Stateful-детекция повторных неудачных SSH-входов с одного IP во временном окне, с логикой cooldown.

Reverse Shell

Ловит shell-процессы (bash, sh, zsh), устанавливающие исходящие сетевые соединения — техника #1 пост-эксплуатации.

Повышение до root

Детект смены UID на root из не-root процессов, с исключением известных системных сервисов.

Побег из контейнера

Подозрительные unshare/setns/chroot/pivot_root от процессов вне известных container-runtime.

Fileless-выполнение

memfd_create с последующим exec из /proc/self/fd или /memfd: — основной вектор fileless malware на Linux.

Чтение учётных данных

Чтение /etc/shadow, SSH host keys, облачных секретов (~/.aws/credentials, ~/.kube/config, ~/.docker/config.json) процессами вне allowlist.

Криптомайнер

Детектирует имена процессов майнеров, stratum-паттерны в командных строках, порты майнинг-пулов и известные DNS-запросы пулов.

Ransomware

Алерт на создание ransom note, переименование файлов в encrypted-расширения, массовое переименование файлов и команды уничтожения резервных копий.

Kernel Tampering

delete_module, kexec_load и kexec_file_load из неожиданных родителей — выгрузка модулей, live-замена ядра, выгрузка rootkit.

Process Injection

Детект кросс-процессной записи в память через process_vm_writev — используется инструментами инъекции для записи shellcode в другие процессы.

Маскарад процесса

prctl(PR_SET_NAME) переименование процесса в [kworker], [ksoftirqd] или systemd-* из бинарника в /tmp, /dev/shm или /home.

Интерактивный shell поверх сокета

dup2 сокета на stdio (плюс setsid+TIOCSCTTY) от bash/sh/socat/ncat — сильный сигнал reverse-shell ещё до connect().

Расследование: от алерта до решения

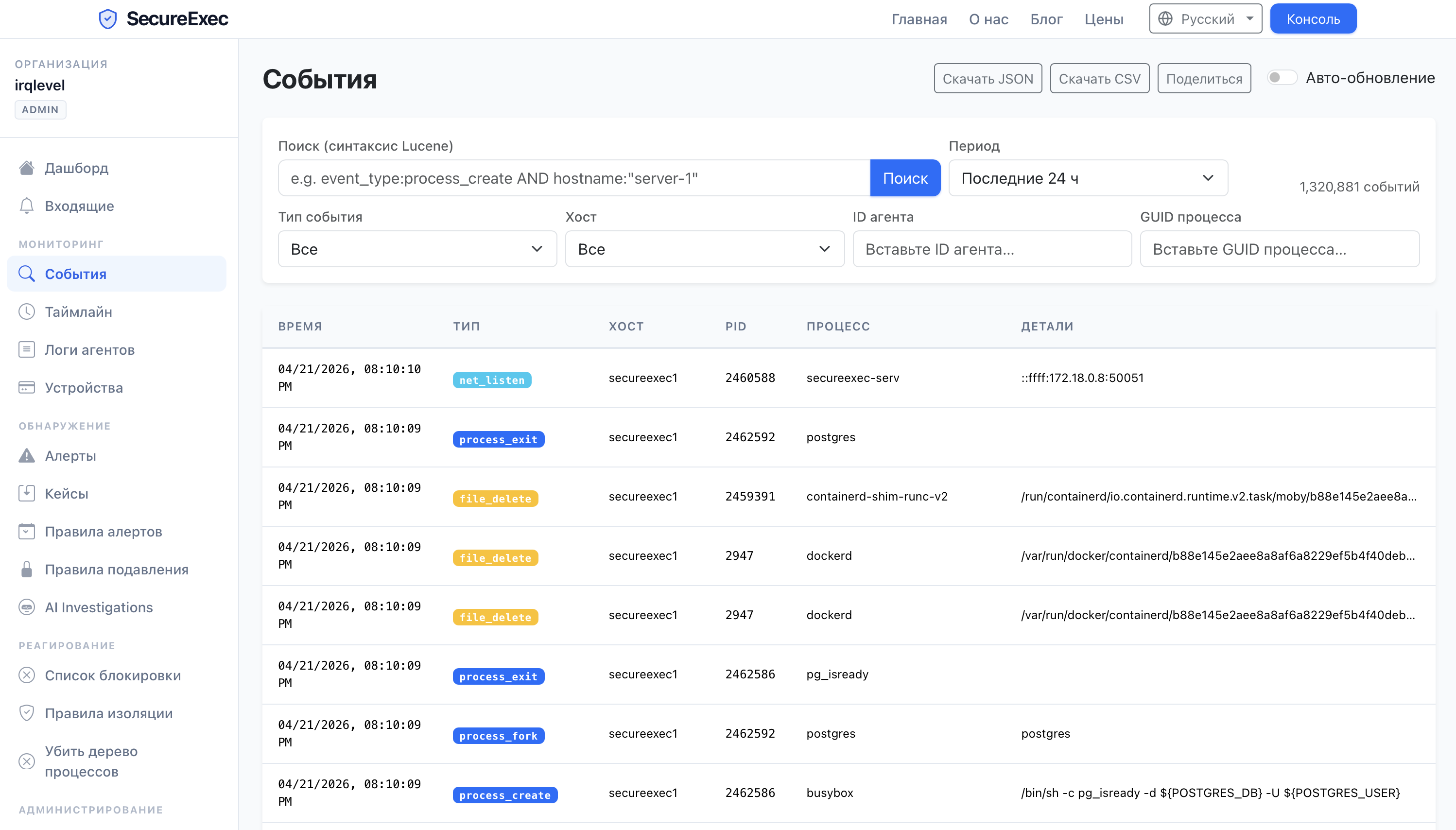

Alert → timeline → process tree → related events → AI summary → recommended response. Вместо сырых логов — связная история инцидента.

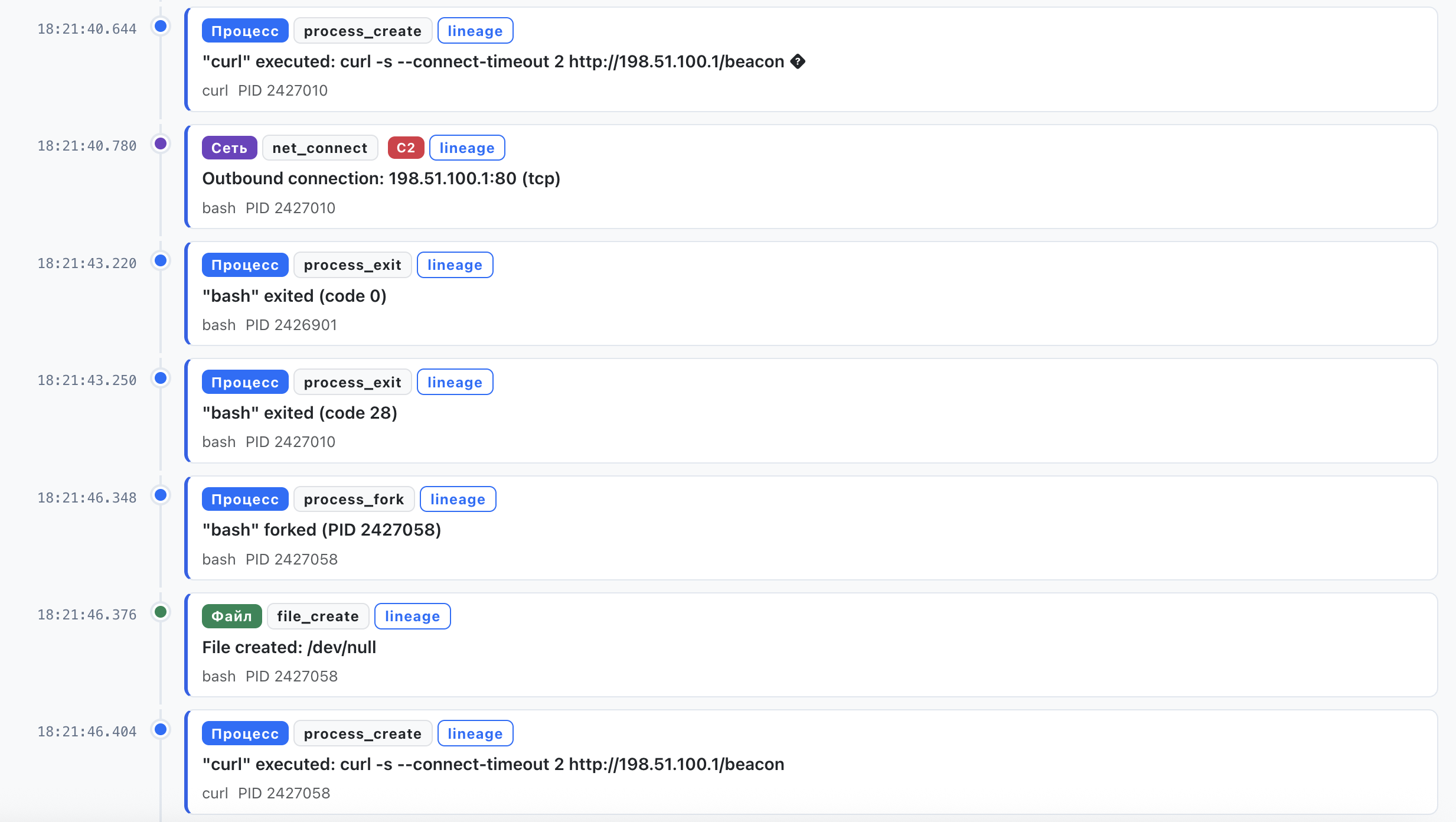

Из алерта — в полную историю атаки

SSH brute-force, начальный доступ, загрузка payload, закрепление, C2 — весь инцидент в хронологии, а не в сырых событиях. Каждая запись раскрывается с контекстом процесса, файловыми изменениями и сетевыми соединениями. Фазы атаки (Начальный доступ, Закрепление, C2) назначаются автоматически.

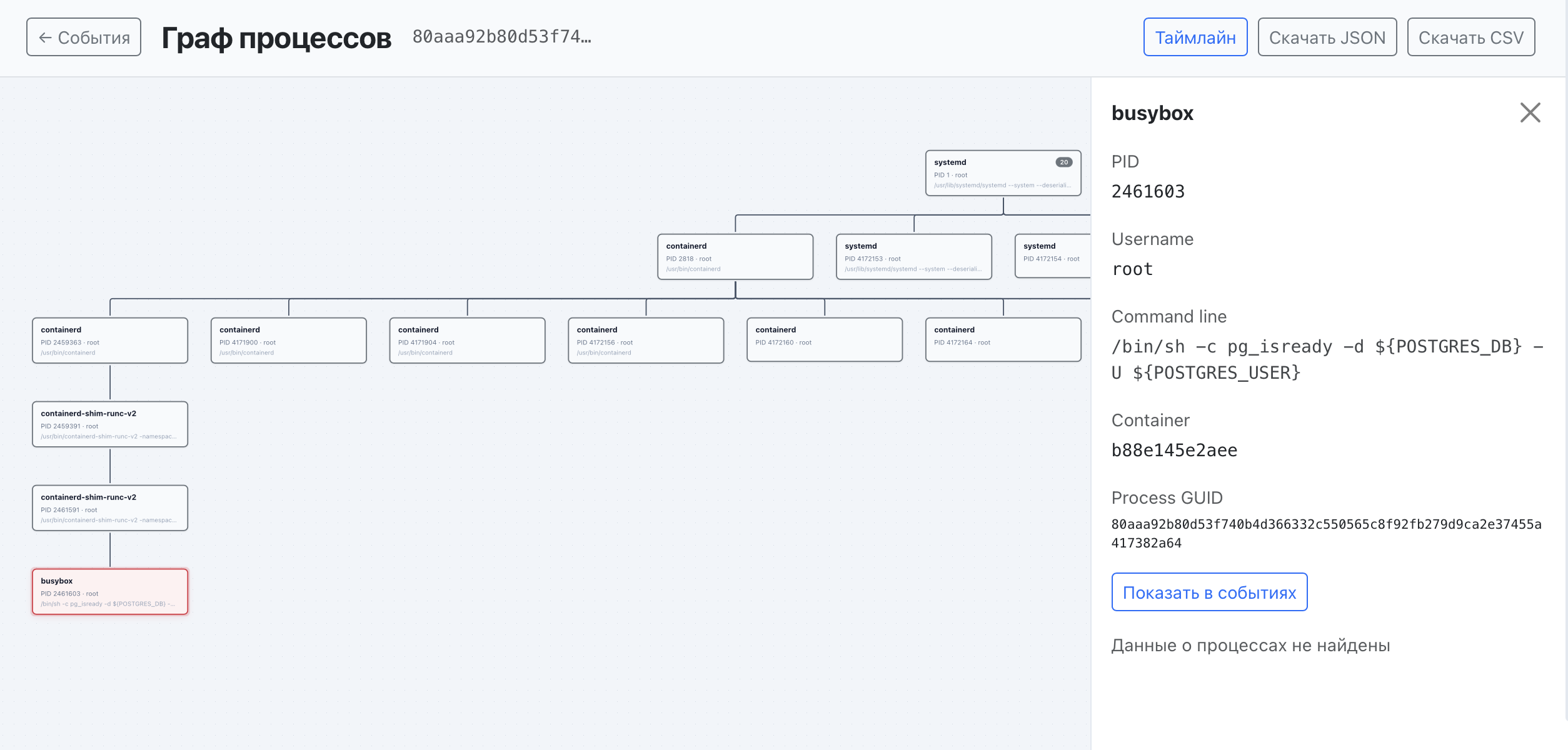

От алерта к графу атаки в один клик

При срабатывании алерта нажмите «Дерево процессов» — увидите полную цепочку выполнения: предки, потомки и коррелированные события безопасности в интерактивном графе. IOC-обогащение автоматически находит другие процессы, работавшие с теми же IP, DNS-именами или файлами, превращая цепочку в полноценный граф атаки. Сократите время расследования с 30 минут до 2.

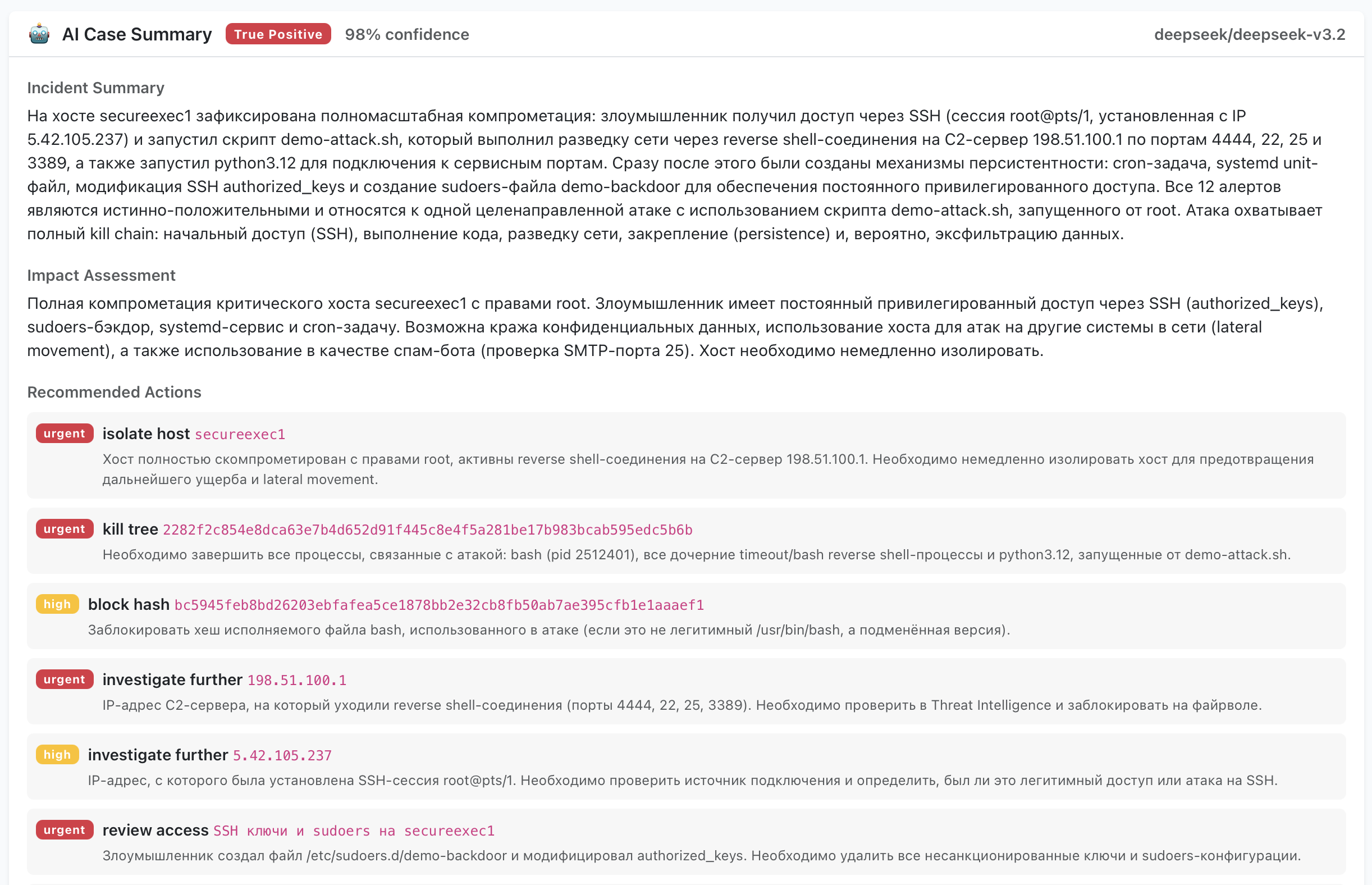

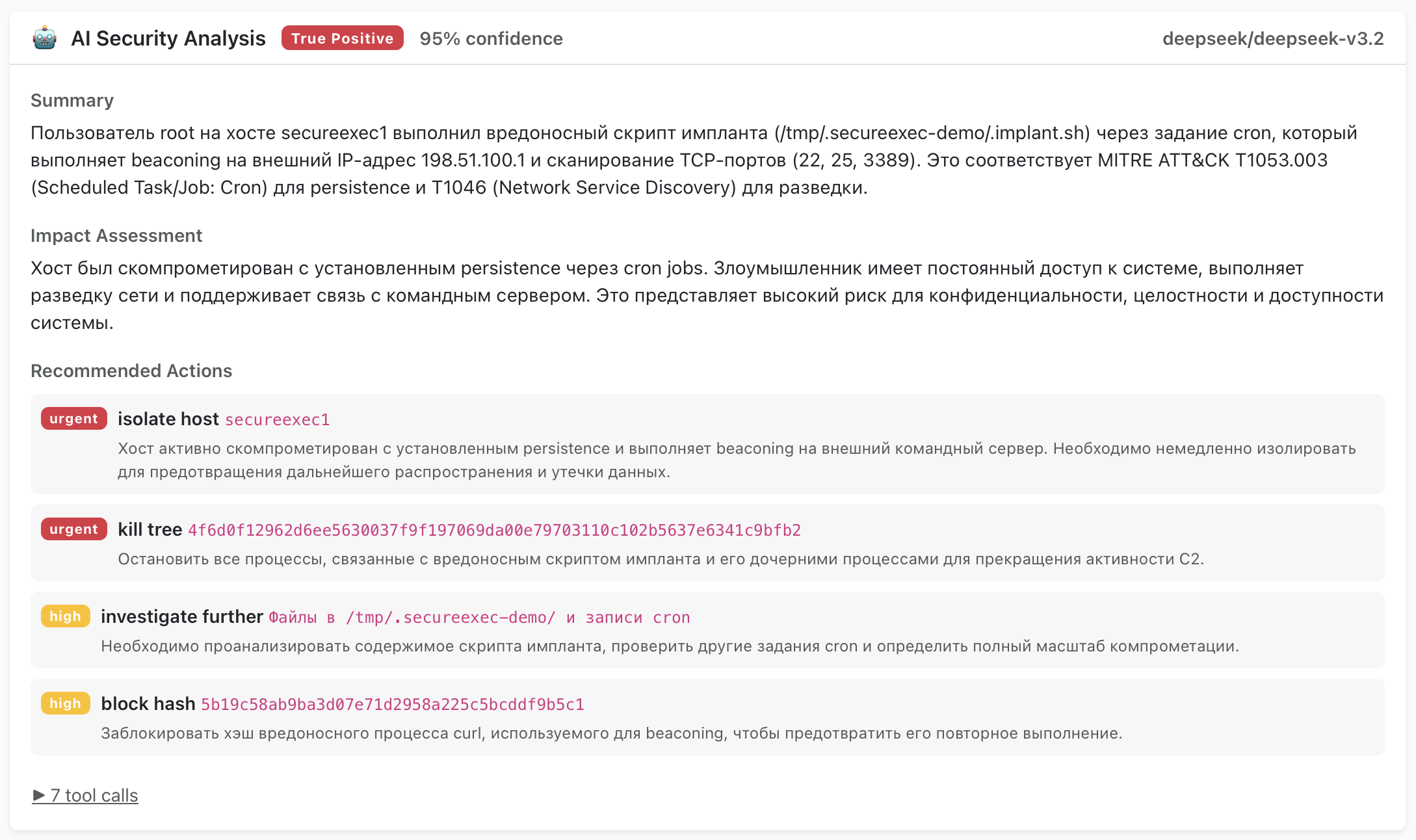

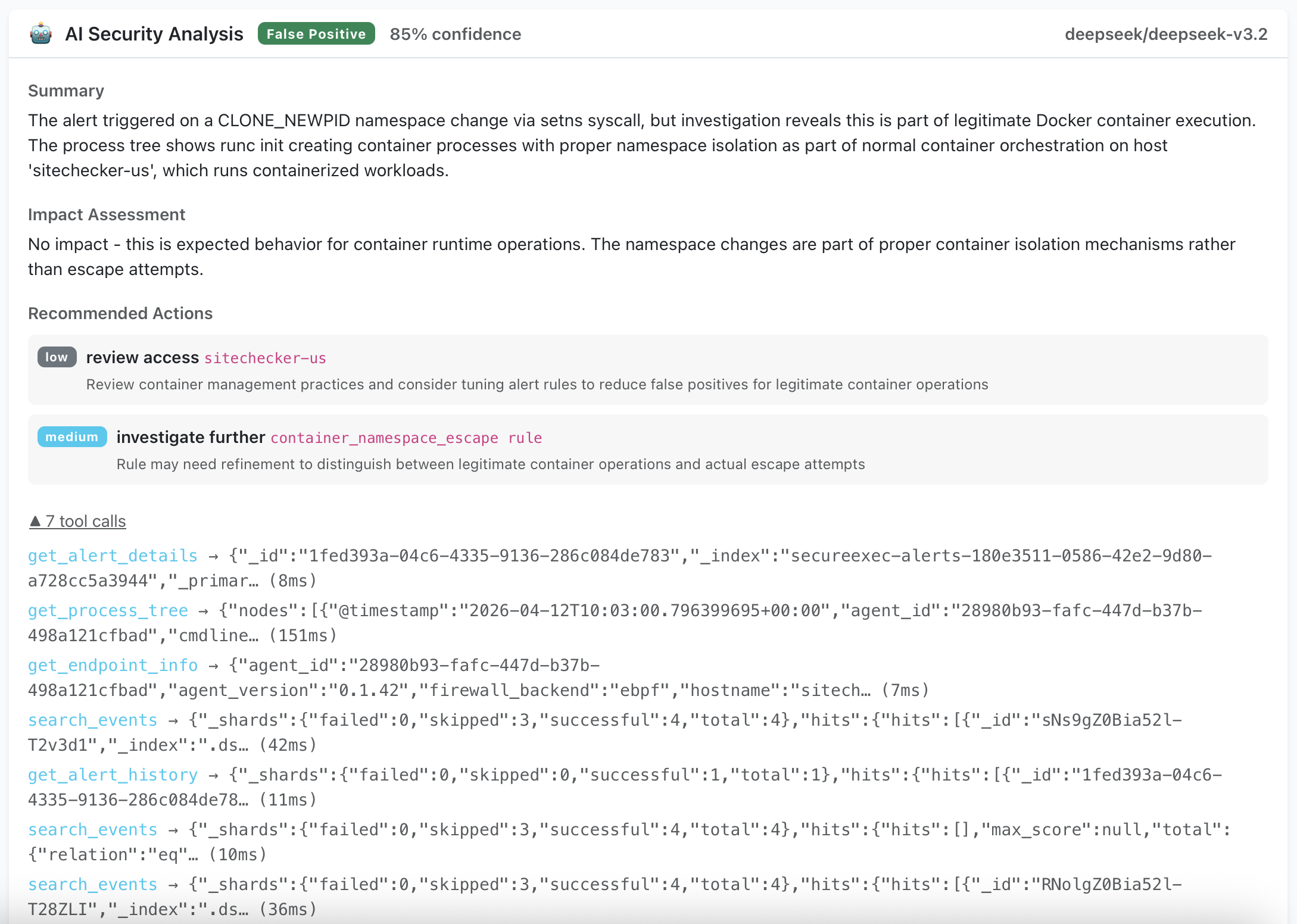

AI-аналитик безопасности — ваш встроенный SOC-специалист

LLM-агент, который расследует алерты как старший аналитик — собирает доказательства, строит контекст и выносит вердикт. Работает с любым OpenAI-совместимым провайдером: OpenRouter, Ollama, vLLM или напрямую через API.

Нет выделенного SOC? Не проблема. AI-аналитик автоматически разбирает алерты: проверяет дерево процессов, коррелирует события по хосту, запрашивает информацию об эндпоинтах и историю алертов — и формирует отчёт с вердиктом, уровнем уверенности и рекомендуемыми действиями по реагированию. Снимает первичный разбор с L1/SecOps: круглосуточная обработка, 100% покрытие алертов, без выгорания. В режиме авто-триажа расследует каждый новый алерт выше заданного порога серьёзности.

Обнаружение и реагирование — не только детекция

Большинство open-source инструментов останавливаются на сборе событий. SecureExec замыкает цикл.

При обнаружении угрозы ваша команда может изолировать хост, уничтожить дерево процессов или заблокировать исполняемый файл — всё из веб-консоли. Без SSH, без ручных действий.

Cloud или self-hosted — выбор за вами

Все возможности продукта одинаковые. Различается только то, где живёт control plane и Elasticsearch.

Cloud (управляемая)

Для команд, которым важна скорость и которые не хотят держать DevOps на стек.

- Подключение за 5 минут: signup → один curl на хост → телеметрия

- Хостинг в защищённом облаке РФ, изолированные tenant'ы, TLS 1.3 + AES-256

- Managed AI-аналитик включён — не платите отдельно за OpenAI/Anthropic

- Автоматические обновления, бэкапы, мониторинг — на нас

- Идеально для стартапов, SMB, команд без выделенного DevOps

Self-Hosted (ваш контур)

Для регуляторики, ПДн и закрытых сред, где данные не должны покидать периметр.

- Docker Compose (single-node) или Kubernetes (production-кластер), ~30 минут на разворот

- Все данные остаются на ваших серверах, агент open-source — можно аудитить

- Air-gapped и закрытые контуры поддерживаются

- Свой LLM (Ollama, vLLM) или внешний API на ваш выбор

- Идеально для банков, госсектора, телекомов и compliance-задач

Security и data model: что уходит с хоста

Агент работает с root-правами, поэтому мы прямо показываем, какие данные собираются, какие не собираются и как их защитить.

Что собирает агент

- ✓События процессов: exec, argv, PID, UID, parent/child chain

- ✓Сетевые соединения: IP, порт, протокол, процесс-владелец

- ✓DNS-запросы и сетевые метаданные

- ✓Файловые события: путь, тип операции, metadata

- ✓Security events: privilege change, ptrace, mmap, bpf, namespaces

- ✓Контекст хоста: hostname, OS, agent_id, container_id

Что не собирает

- ✓Содержимое файлов и пользовательских документов

- ✓Приватные ключи как файлы и содержимое секретных файлов

- ✓Environment variables, кроме LD_PRELOAD для детекта preload-техник

- ✓Payload сетевого трафика, HTTP body, stdin/stdout процессов

- ✓Содержимое баз данных и произвольные дампы памяти

Как защищено

- ✓TLS/mTLS между агентом и control plane

- ✓Tenant isolation в cloud и отдельный self-hosted вариант

- ✓Настраиваемый retention и удаление данных

- ✓Open-source агент: можно проверить код и собрать бинарник

- ✓Uninstall agent одной командой

- ✓Air-gapped режим для закрытых контуров

Агент с открытым кодом — нечего скрывать

Агент SecureExec работает на ваших серверах с root-привилегиями. Вы вправе знать, что именно он делает. Полный исходный код агента доступен публично под лицензией Apache 2.0.

Почему не то, что вы уже знаете?

Каждая команда спрашивает: почему не Wazuh, не CrowdStrike и не auditd? Честный ответ.

SecureExec | Wazuh | CrowdStrike / S1 | auditd + osquery | |

|---|---|---|---|---|

| Видимость через eBPF | ||||

| Встроенные правила детекции | ||||

| Визуализация дерева процессов | ||||

| Изоляция хоста (1 клик) | ||||

| Блокировка по хешу / пути | ||||

| Cloud и self-hosted (оба варианта) | ||||

| Air-gapped и закрытые контуры | ||||

| Агент < 1% CPU | ||||

| Агент с открытым кодом | ||||

| Прозрачное ценообразование |

Создан для команд, которым нужны реальные возможности реагирования, а не просто пересылка логов.

Простые и прозрачные цены

Начните бесплатно, масштабируйтесь по мере роста. Без скрытых платежей.

Подключение за 5 минут · хостинг и AI-аналитик включены

Cloud Community

До 3 хостов в управляемом облаке — попробуйте без риска

- До 3 Linux-хостов

- Подключение за 5 минут (signup → curl → готово)

- Все типы событий и 60+ правил детекции

- Хранение событий 7 дней

- Веб-консоль, поиск, дерево процессов

- Managed AI-аналитик: 50 расследований/мес

- Поддержка сообщества

Cloud Pro

Неограниченно хостов, всё включено, для растущих команд

- Неограниченное число Linux-хостов

- Хостинг включён, бэкапы каждый час

- Managed AI-аналитик включён (без лимитов)

- Полное реагирование: изоляция, kill-tree, blocklist

- Хранение событий 90 дней

- Уведомления в Slack / Telegram / Email

- 99.9% SLA · поддержка по email

Пилот за 1 день

Проверьте продукт на трёх Linux-хостах без долгого проекта внедрения.

Решения

Подберите страницу под свой сценарий — каждая отвечает за конкретный use case с конкретными CTA.

Подключите Linux-флот за 5 минут

Облачная подписка с managed AI-аналитиком — или self-hosted в вашем контуре. Без CAPEX, без найма аналитиков, отменить можно в любой момент.